Schützen Sie Ihr Geschäft mit iMonitor EAM der komplettesten Computersoftware für Mitarbeiterüberwachung

Mitarbeiter PC Überwachungssoftware

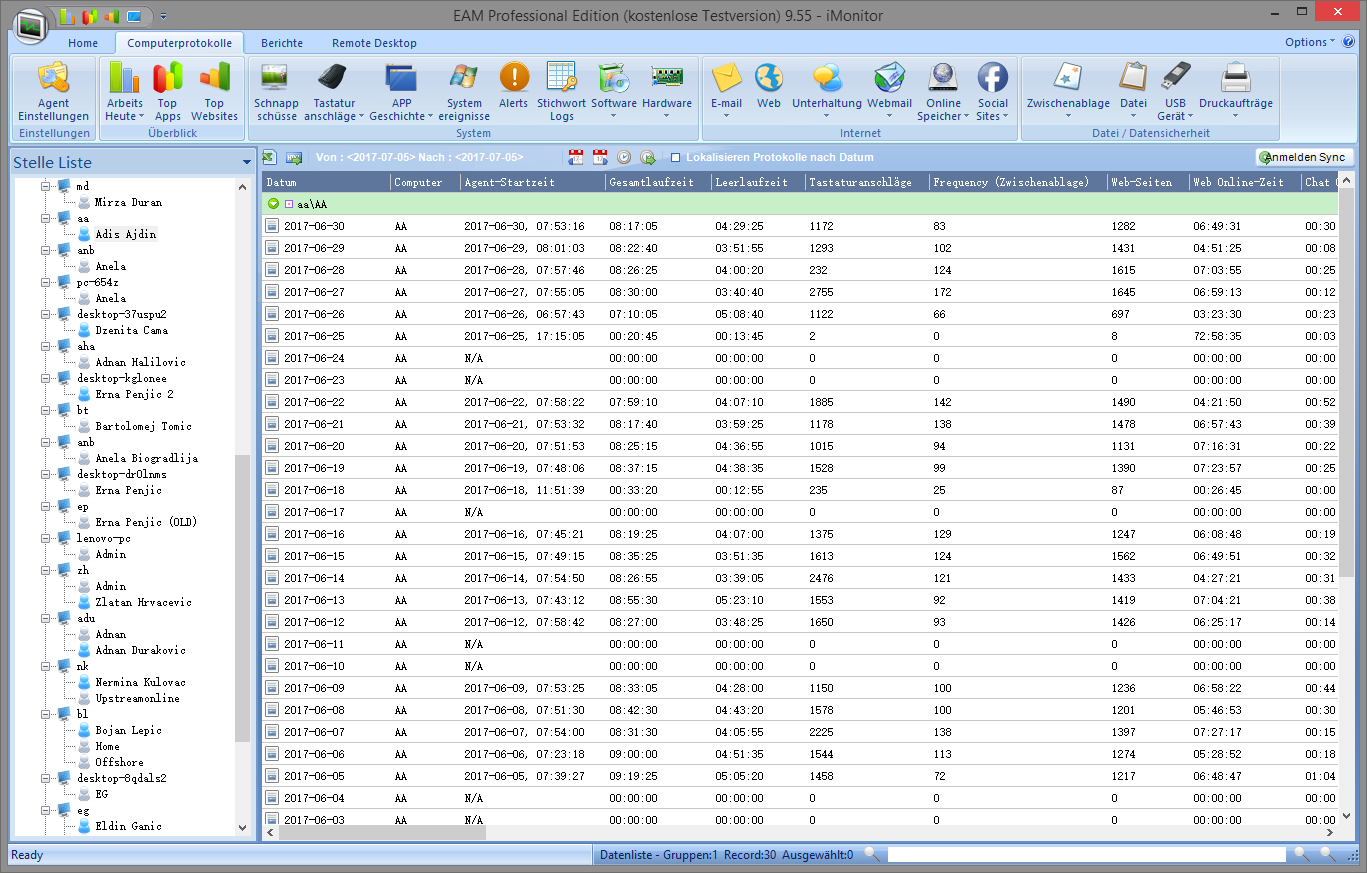

Das leistungsstarke Reportmodul hilft Ihnen, die Computerverwendung zu verfolgen und zu analysieren, um die Unbefugten Mitarbeiter-Computer-Aktivitäten mit Leichtigkeit ausfindig zu machen, welche Ihrem Geschäft schaden können...

Zentrale Mitarbeiter-Monitoring Lösung

Überwachen Sie 1000+ Clientcomputer mit 1 Server, Sie können die Computer nach Abteilungen oder Arbeitsplätzen gruppieren. Alle Datensätze werden von Client-Computern gesammelt und in der Server-Datenbank gespeichert, damit können Sie es jederzeit und überall überprüfen. Das Agent-Programm wird im völligen Unsichtbarkeitsmodus arbeiten, keine Pop-up-Fenster und es kann nicht beendet werden. Der überwachte Computer kann ein Domain-basierter Computer, ein Remote-Computer via VPN oder sogar ein Computer aus dem Internet sein.

Schützen Sie wertvolle Unternehmensdaten, vermeiden Sie mögliche interne Bedrohungen

Wissend, wann und wer die Daten auf ein USB-Gerät oder Laptop kopiert; Überwachen Sie jede E-Mail / Webmail, um zu sehen, wer E-Mails mit Anhängen sendet. Verfolgen Sie jeden Druckauftrag und Chatdetails. Sie können auch den Computer und Drucker steuern, Datenkopie auf USB-Geräte blockieren, was Ihnen dabei helfen wird, Mitarbeiterbetrug zu entdecken und Datenverlust zu vermeiden.

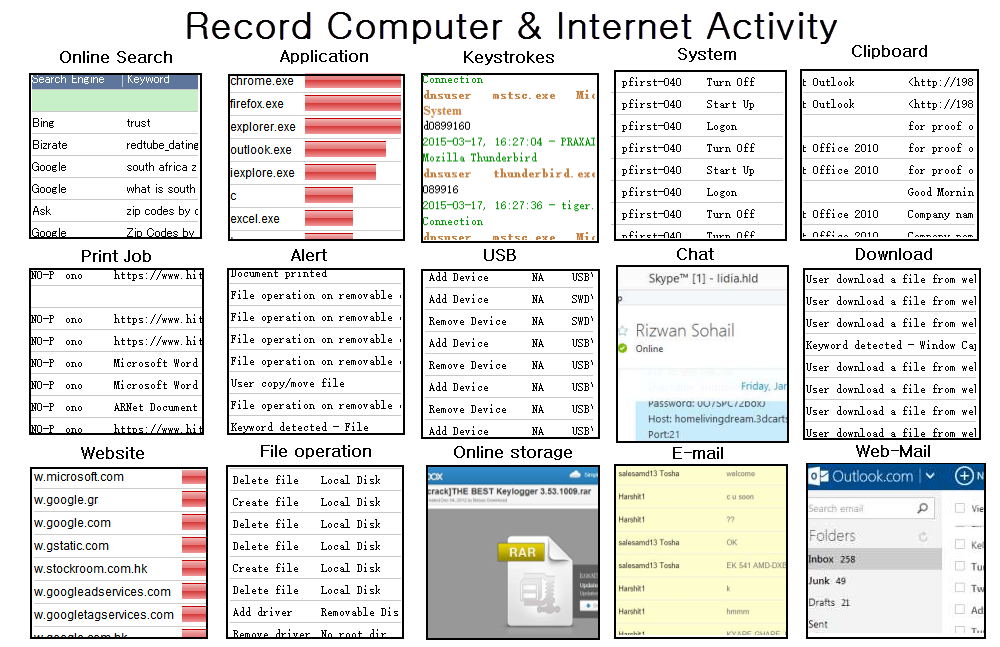

360 Grad Mitarbeiter Computer Monitoring

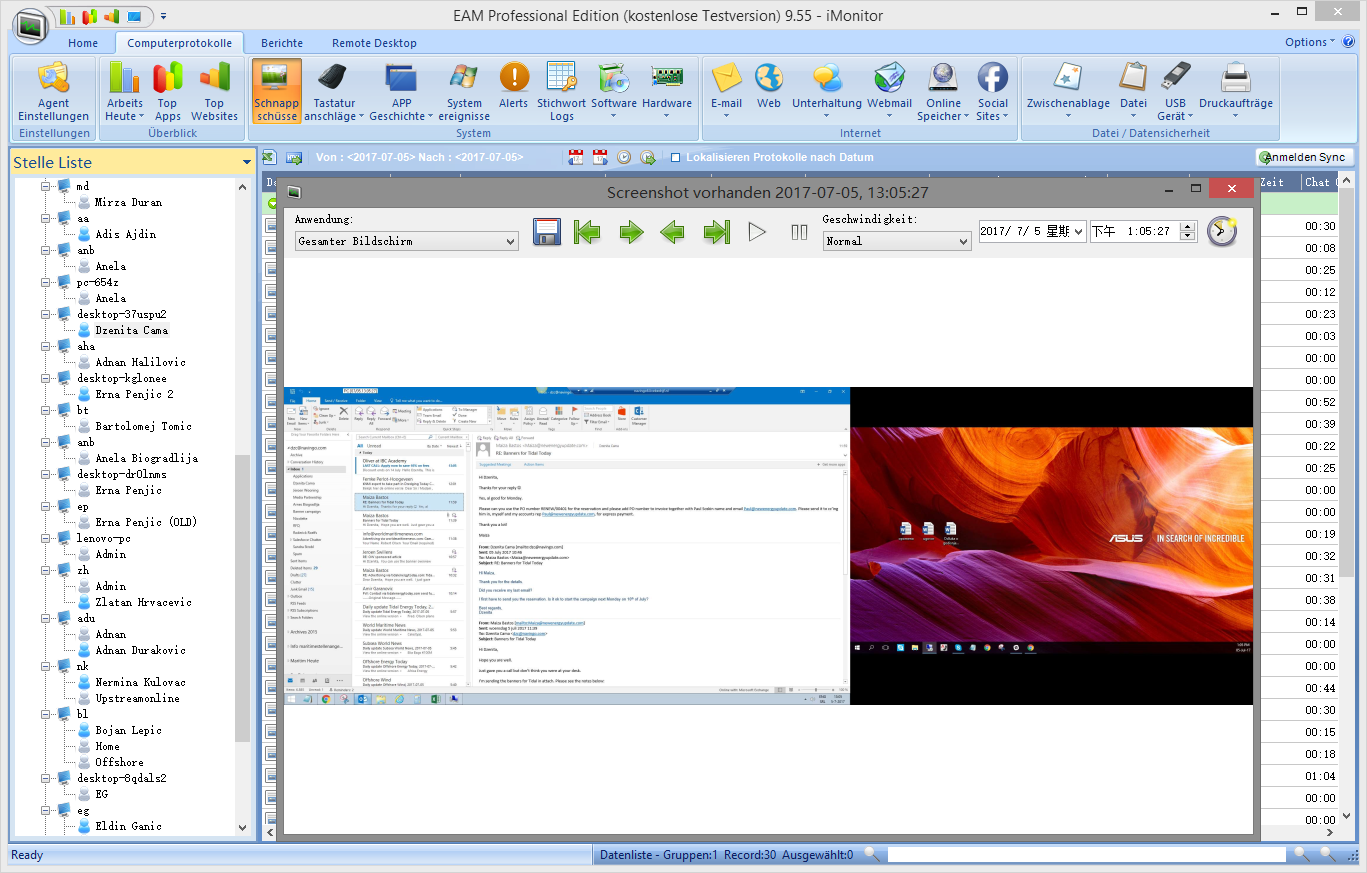

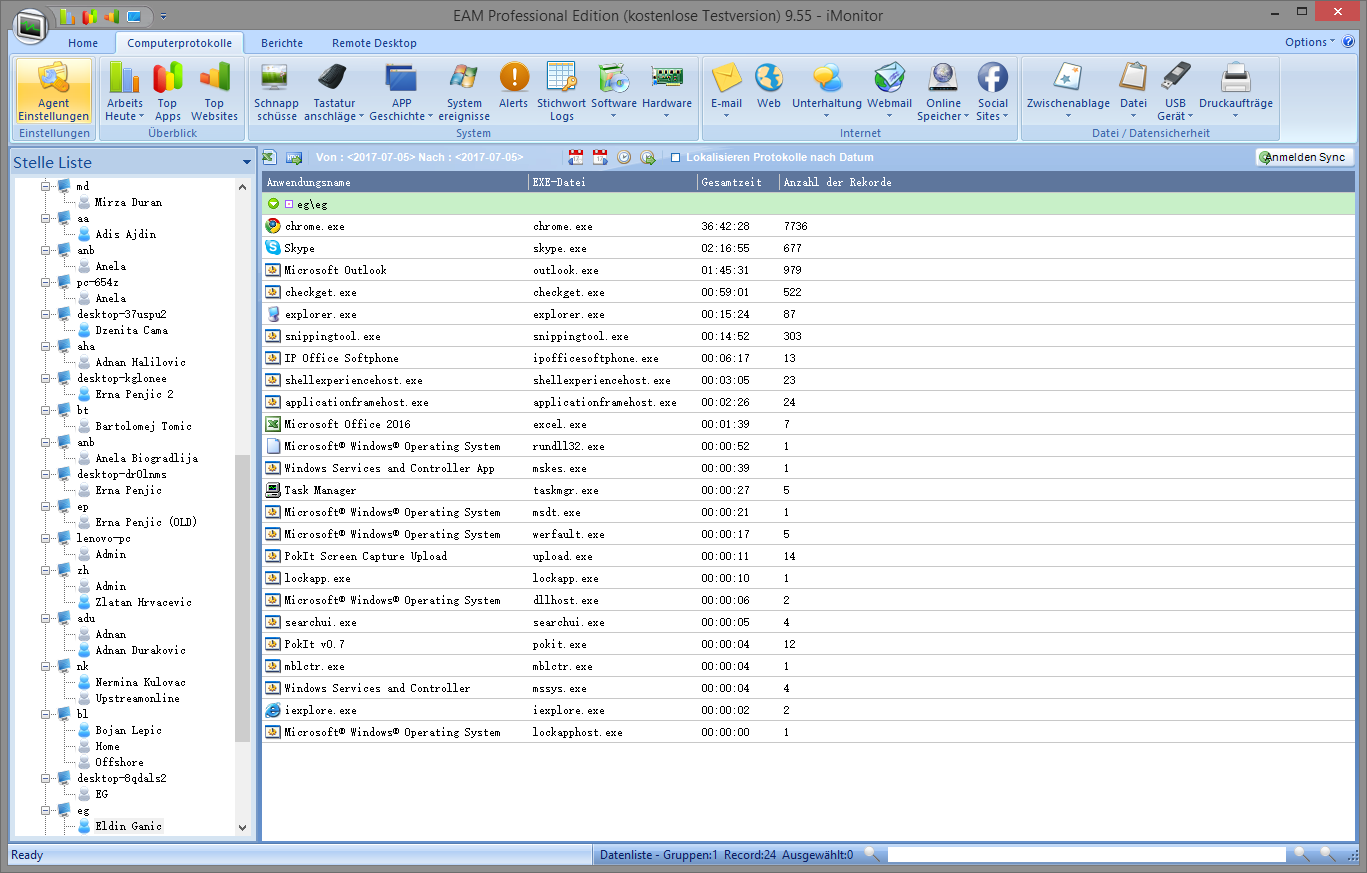

IMonitor EAM hat die Möglichkeit, die Computeraktivitäten jedes Mitarbeiters aufzunehmen, Keystrokes, Zwischenablageaktivitäten, Screenshots, Dateidokumente, Druckaufträge, E-Mail, Webmail (Gmail, Yahoo Mail, Hotmail und alle anderen beliebten Webposts), Online-Speicherverbrauch, FTP-Dateiübertragung, Webseiten, Suchdatensätze, Dateidownloads, Programmnutzung und Zeit, Skype, QQ, ICQ, AIM, Google Talk Chat, Wechseldatenträger, Anwendungsnetzverkehr, Systemereignisse usw.

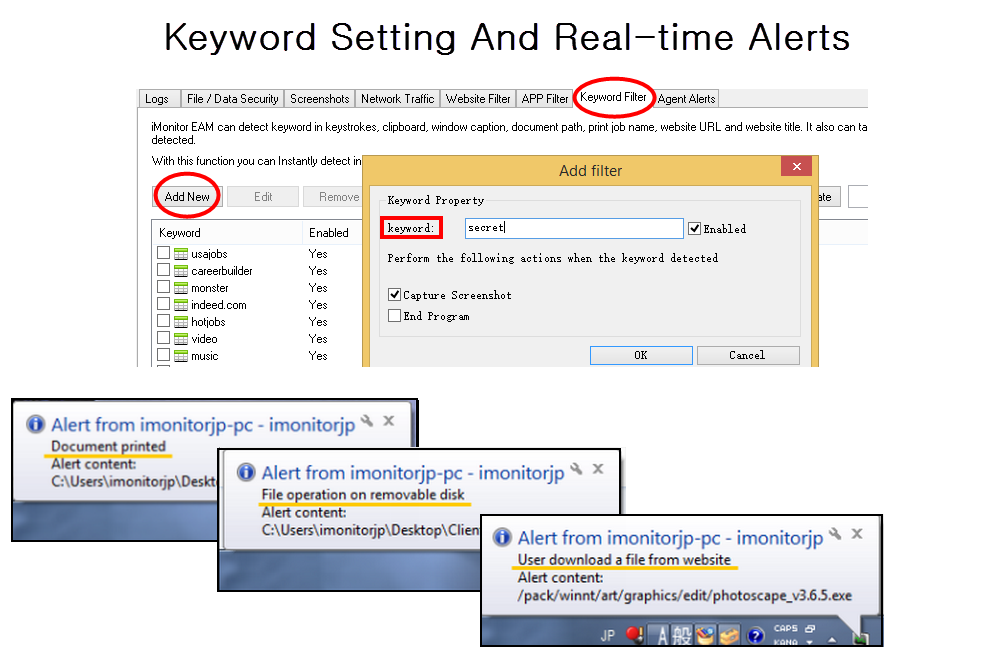

Echtzeit-Alerts & Keyword-Alerts

Holen Sie sich Echtzeit-Benachrichtigungen, wenn Mitarbeiter ein USB-Gerät einfügen, Datei kopieren, Datei auf USB-Laufwerk verarbeiten, Dokument drucken, Datei von der Website herunterladen, Datei auf / von FTP-Server übertragen, versuchen, eine blockierte Anwendung auszuführen, versuchen Sie, eine blockierte Website zu öffnen. Erkennung von voreingestellten Keywords in Tastenanschlägen, Zwischenablage, Dateiname, Druckauftragsname, Website-URL, Website-Titel, Sie erhalten auch einen Screenshot als Beweis, wenn eines der Schlüsselwörter im Inhalt erkannt wird.

Vermeiden Sie Produktivitätsverlust

Wenn Mitarbeiter während der Arbeitszeit, immer chatten, Filme ansehen, Spiele spielen oder andere nicht arbeitsbezogene Programme laufen lassen, wird dies nicht nur zu ernsthaften Produktivitätsverlust führen, sondern auch eine Menge Bandbreite verschwenden und oftmals andere Dinge abschalten, die auch das Internet verwenden. Sie müssen unbedingt die Nutzung dieser Software auf den Arbeitscomputern begrenzen. IMonitor EAM kann Ihnen helfen, Filter hinzuzufügen, um Anwendungen oder Webseiten während bestimmten Zeiten zu blockieren, um Ihnen zu helfen, die Produktivität zu erhöhen.

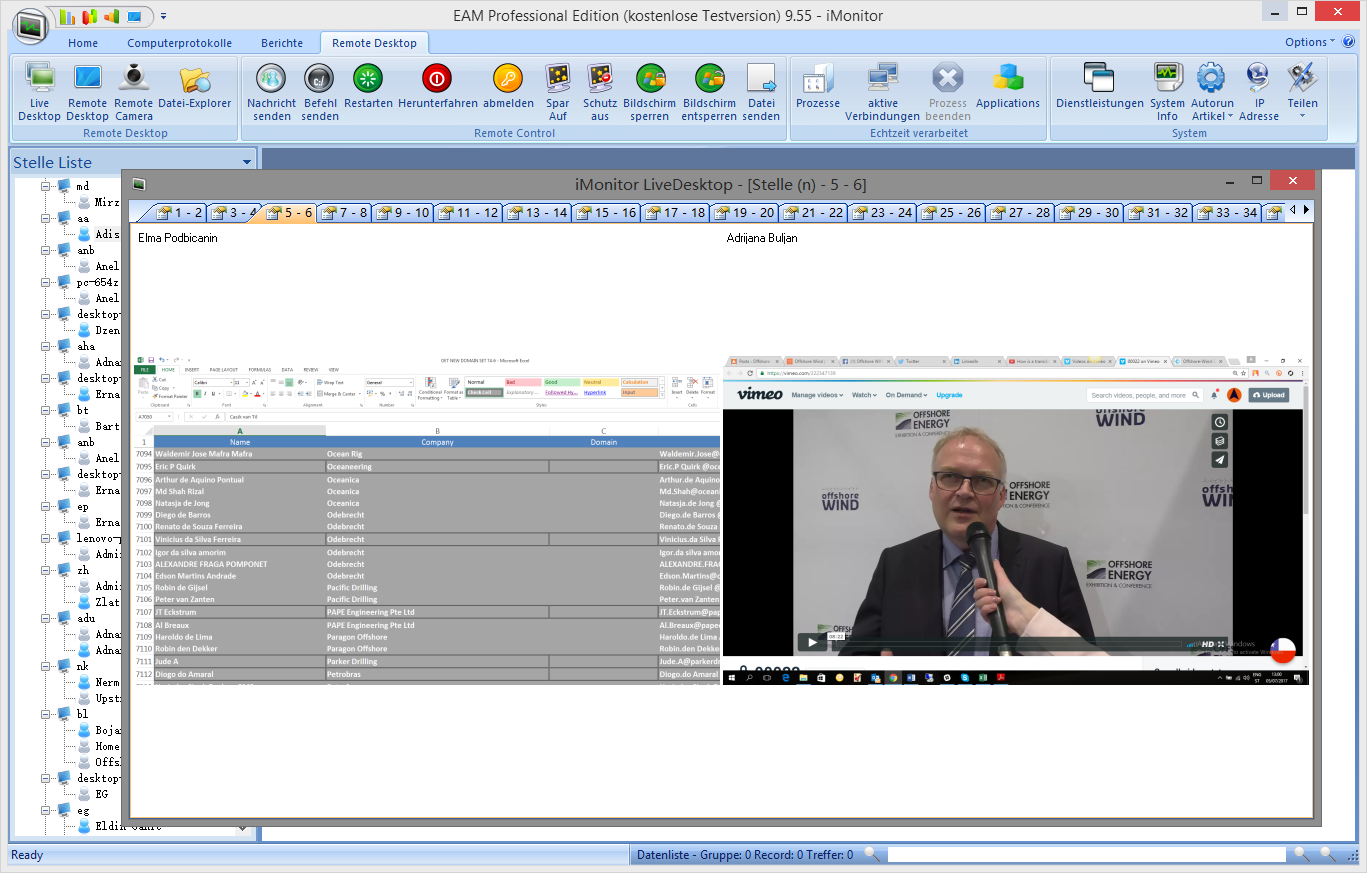

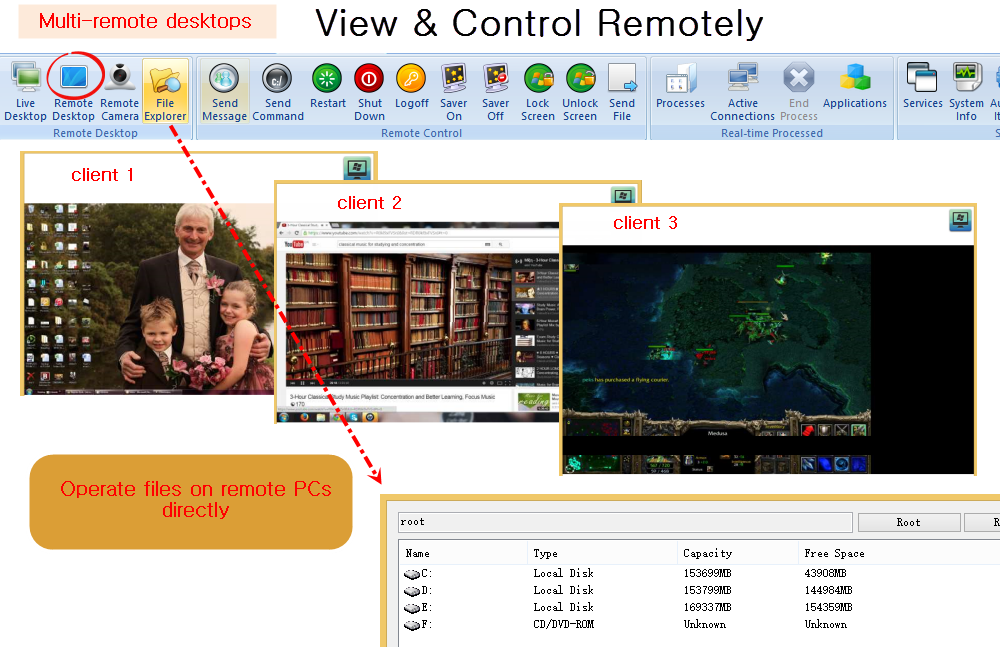

Echtzeit Desktop Monitoring & Steuerung

Mit iMonitor EAM können Sie gleichzeitig mehrere Remote-Desktops anschauen, um die Arbeit der Mitarbeiter in Echtzeit zu überwachen. Wir bieten automatische Screenshots und Überwachungsvideos als Beweis, und der Administrator kann Screenshot Intervalle und Video-Wiedergabe-Qualität kontrollieren. Auch die Videowiedergabe kann geändert werden, was die volle VCR-ähnliche Rundfunksteuerung für den Betrachter ermöglicht. Außerdem können Sie auch die volle Kontrolle über die Maus und Tastatur des überwachten Computers übernehmen.

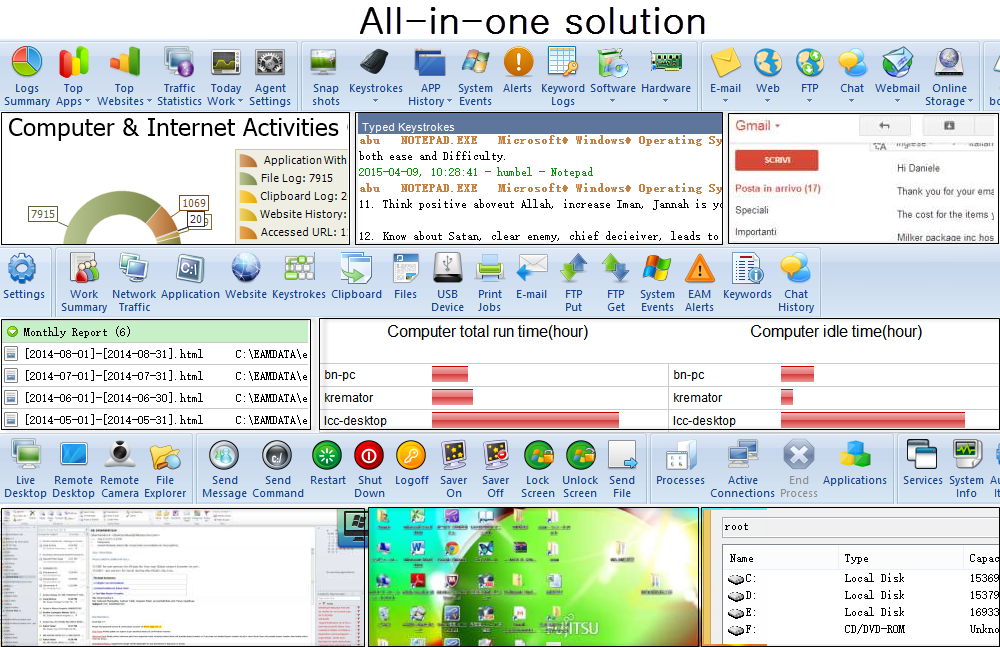

All-in-One-Lösung

IMonitor EAM bietet eine unübertroffene Sichtbarkeit in der Online- und Kommunikationsaktivität von Mitarbeitern und Auftragnehmern. IMonitor EAM ist das System der Aufzeichnung, präsentiert detaillierte, genaue und umsetzbare Daten für den Einsatz in Incident Response, risikoreiches Insider-Monitoring und Produktivitätsberichterstattung, zeichnen Sie alle Mitarbeiter Computer-Aktivitäten auf. Alle Veranstaltungen in einer Lösung, iMonitor EAM ermöglicht es, den Wert jedes Mitarbeiters zu maximieren und die Produktivität zu steigern.Computer- & Internetaktivität aufzeichnen

Verstehen Sie genau, wie Ihre Geräte mit iMonitor-Berichten verwendet wird. Von Produktivitätsberichten bis hin zum Aktivitätsprotokoll werden alle auf Ihren Geräten aufgenommenen Maßnahmen aufgezeichnet und sortiert, die den Administratoren wertvolle Einblicke geben, was ihre Mitarbeiter gemacht haben, wie sie es gemacht haben, wo sie Zeit verbringen, welche Art von Arbeit sie durchführen und vieles mehr.

Sehen & Kontrollieren Sie alles aus der Ferne

IMonitor EAM bietet Fernfunktionen. Es kann Fern-Computer-Aktivitäten überwachen. Das mächtigste ist, dass Sie mit Live-Desktop, den Desktop des Mitarbeiter-Computer sehen können, auch Sie sind in der Lage, Remote-Kamera in Echtzeit auf dem Computer des Mitarbeiters zu öffnen, um die Arbeit Szene zu sehen.

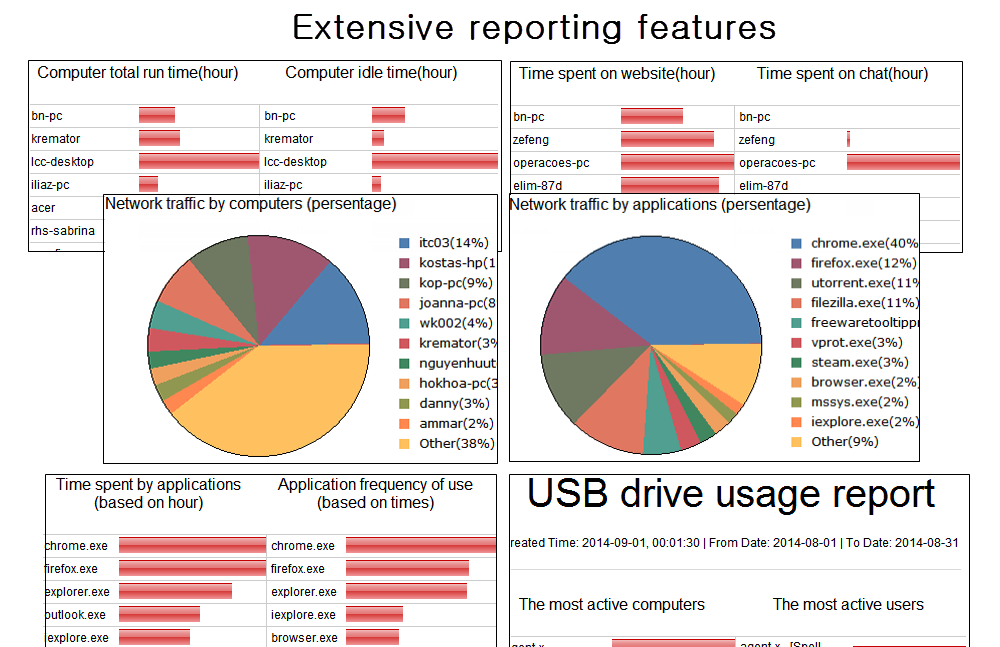

Umfangreiche Reporting-Funktionen

IMonitor EAM kann die allgemeinen Online- und lokalen Berichte sammeln und diese täglich, wöchentlich, monatlich speichern. Das Analysieren der Computer- und Internetaktivitäten der Mitarbeiter auf der Grundlage von Stempeln, Häufigkeit oder Schlüsselwörtern und die Anzeige in Diagrammen hilft Ihnen, intuitiv Kenntnisse über die Produktivität der Mitarbeiter zu erhalten.

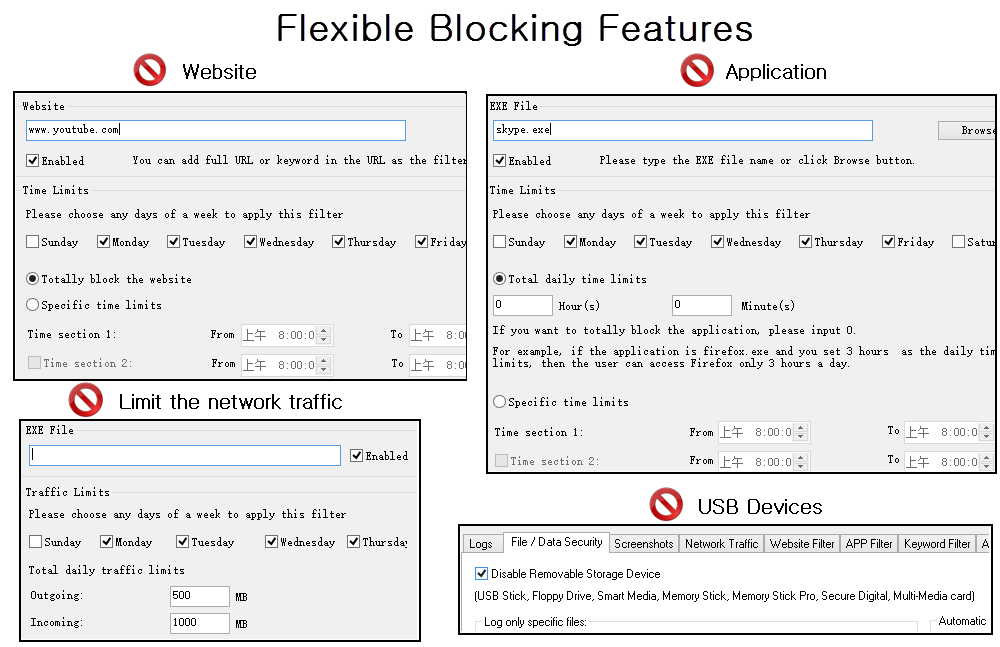

Flexible Blocking-Funktionen

Blocking lässt iMonitor EAM den Zugriff auf jede Website, die Sie angeben, verhindern, oder Sie können Zeitabschnitte festlegen, in denen die Website nicht zugelassen ist. Jedes unerwünschte Programm kann auch nach einem Zeitplan oder dauerhaft gesperrt werden, genauso wie Sie bestimmen können, wie lange das Programm pro Tag genutzt werden kann. Und der Kunde kann eine der Hauptanwendungen blockieren. Deaktivieren Sie entfernbare Geräte (USB-Stick, Diskettenlaufwerke, Smart Media, Memory Stick, Memory Stick Pro, sichere digitale, Multimedia-Karte), um vertrauliche Daten zu schützen.

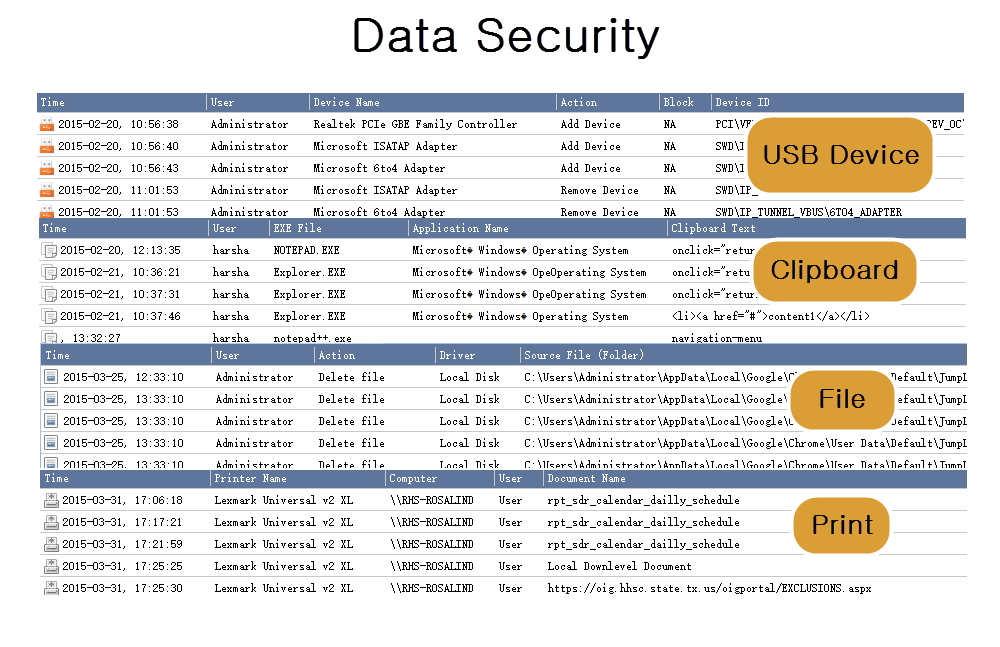

Datensicherung

IMonitor EAM ist führend in der Datensicherungssoftware. Sie können sensible Daten von E-Mails senden und empfangen, Webformulare und Wechseldatenträger sowie Daten auf lokalen Laufwerken (auch Remote-Laptops) speichern und blockieren. Richtlinien, die Sie ganz einfach über einen Assistenten basierend auf dem Benutzer, Computer oder Art von Daten anpassen können.

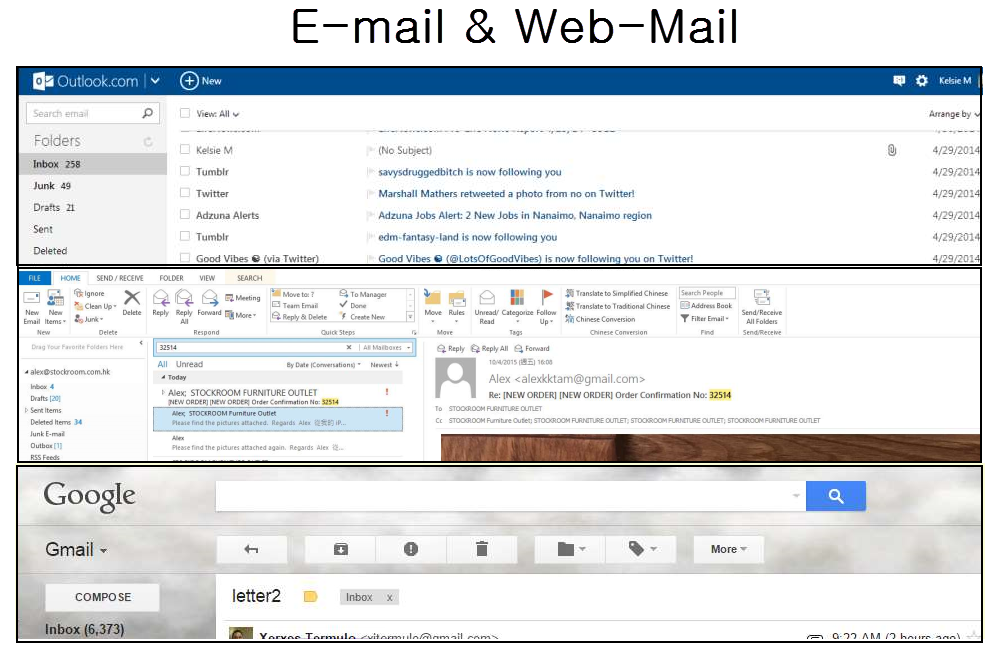

E-Mail & Web-Mail

Speichern Sie E-Mails die von Mitarbeitern gesendet und empfangen wurden auf ihren Computern. Und alle Mail-Details, wie Inhalte, Zeit, Themen und Anhänge werden für die spätere Anzeige aufgezeichnet. EAM startet die Aufnahme von kontinuierlichen Screenshots, wenn der Benutzer webbasierte Mail startet und Ihnen aktuelle Bilder der E-Mail gibt.

Schlüsselwörter-Einstellen und Echtzeit-Meldungen

Erkennung von voreingestellten Keywords aus Tastenanschlägen, Zwischenablagen, Fenstertiteln, Dokumentenpfad, Druckauftragsname und Webseiten-Titel. Zusammen mit der Aufzeichnung der Zeitstempel, Aktion, Beschriftung und Inhalt, wird ein Screenshot auch genommen und eine sofortige Benachrichtigung an die Manager-Seite sofort gesendet werden, wenn das spezifische Schlüsselwort erkannt wird.

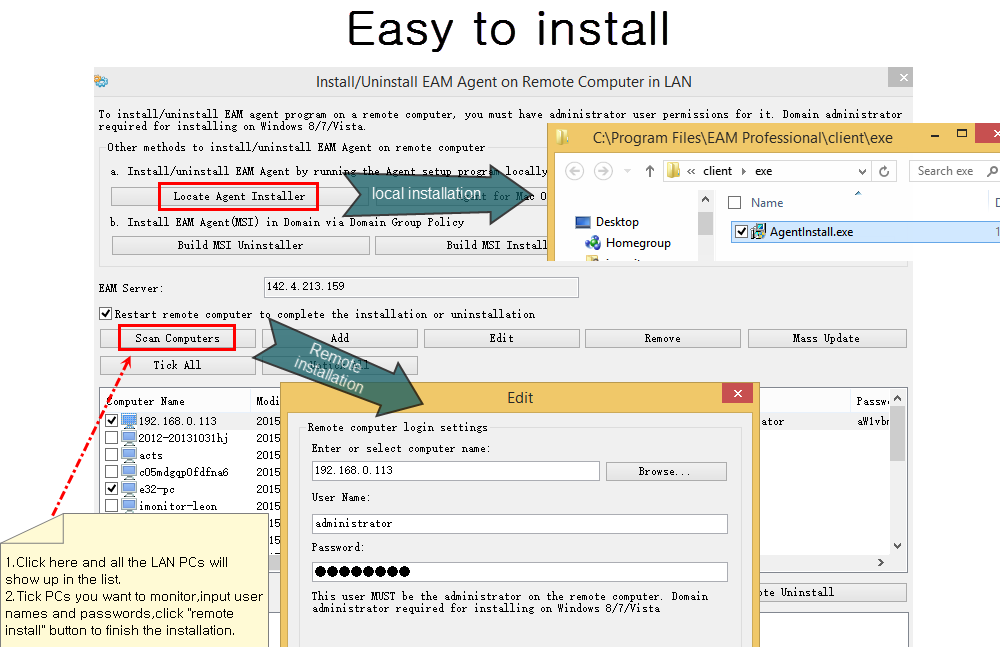

Einfach zu installieren

Laden Sie es sofort aus dem Internet herunter und extrahieren Sie es damit es in wenigen Minuten funktionsfähig ist ohne erforderliche Hardware. Sehr einfach zu probieren, zu kaufen, zu installieren und zu verwalten. Installieren Sie es in wenigen Mausklicks.

Video Demo

Was Kunden sagen

The most all-in-one monitoring solution I ever found, please send me every update of the software.

Dear team, you have very good software, and also very good chat support Mr Kavin help me lot for setup the software.. keep doing that lovelyy.

"we already purchased ten users license and we are satisfied with that software. now we would like to purchase 25 more users."